Actualités

mercredi 13 mai 2015

Le 5 mai dernier, FAImaison a été invitée par la Maison de l'Europe Le

Mans-Sarthe pour animer deux évènements

dans le cadre de la Fête de

l'Europe :

- un atelier avec une classe de lycée pour sensibiliser les élèves à la

vérification de l'information sur internet et à l'importance de préserver vie

privée et anonymat ;

- une conférence-débat réalisant un tour d'horizon des affaires européennes

en cours touchant aux droits et libertés des citoyens sur internet.

L'atelier avec les lycéens a duré deux heures et était une première

enthousiasmante pour FAImaison ! Un

déroulé

a été conçu pour l'occasion. Un bénévole du Hacklab au

Mans a gentiment aidé pour cet atelier.

La conférence-débat

(télécharger ou

visualiser en ligne la

présentation) a été l'occasion de se remettre à jour sur les dossiers européens

ayant un impact d'une part sur l'accès à la culture et à l'information (risques

de censure) et d'autre part sur le respect de la vie privée (risques de

surveillance). Ces révisions pouvant servir à d'autres, en voici un (long)

aperçu !

Les procédures législatives de l'Union européenne

Un texte législatif ne peut être proposé qu'à l'initiative de la

Commission, à

l'image du gouvernement proposant des projets de loi à l'Assemblée nationale. Le

Parlement européen se

saisit ensuite du texte et le modifie par des amendements, d'abord en

commissions

thématiques

puis en session plénière. Le texte est ensuite examiné par le Conseil des

ministres

de l'Union européenne, éventuellement modifié, puis retourne au Parlement, et

ainsi de suite.

À l'issue de ce processus qui peut durer plusieurs années, deux types de textes

peuvent être adoptés :

- les

directives,

qui fixent un cadre que les États membres doivent transposer dans leur loi

locale, progressivement et avec certains degrés de liberté ;

- les

règlements,

qui sont appliqués tel quels à l'ensemble des États membres dès l'instant où

ils sont validés.

Des accords internationaux (comme

TTIP

et

ACTA)

sont négociés par la Commission, accords que le Parlement ne peut que valider ou

rejeter intégralement, sans possibilité de les amender.

Ces accords internationaux sont prépondérants sur les textes législatifs

européens.

Le droit d'auteur et la propriété intellectuelle ont servi de prétexte, ces

dernières années, à criminaliser le partage culturel entre citoyens ainsi qu'à

surveiller et censurer internet, à l'image de

Hadopi en France et du

blocage de The

Pirate Bay dans de nombreux

pays.

Le rôle des intermédiaires de l'industrie culturelle et les modèles économique

et de distribution associés sont remis en question par la massification des

échanges et de la création permises par internet. La frontière entre

« consommateur » et « créateur » devient de plus en plus floue.

Les enjeux d'une réforme du droit d'auteur incluent donc les points suivants :

- le partage non marchand de contenus sera-t-il reconnu et légalisé plutôt que

criminalisé ?

- le pouvoir sera-t-il accordé aux auteurs plutôt qu'aux intermédiares de

l'industrie culturelle, par exemple en facilitant la réutilisation de contenu,

le remix, la parodie, et la diffusion transfrontalière de leur création ?

- allons-nous entamer de réelles réflexions sur une évolution du modèle

économique ?

- assisterons-nous au contraire à un entêtement dans une démarche répressive

coûteuse

et ne profitant ni aux créateurs ni aux utilisateurs mais sapant les droits

fondamentaux (par la surveillance des téléchargements et la censure de

sites) ?

Aucun texte n'a encore été proposé par la Commission, mais le Parlement lui a

proposé un rapport d'intention

à l'initiative de la députée pirate allemande Julia

Reda. Il a

été jugé très positif par les défenseurs des libertés sur internet, notamment

par La Quadrature du

Net.

Il n'est pas contraignant pour la Commission mais vise à influencer le texte

qu'elle devrait proposer pour l'automne 2015.

Marché unique des télécommunications et neutralité du réseau

Fin 2013, la Commission a proposé un projet de règlement sur le « marché unique

des télécommunications », dont un volet concerne la neutralité du réseau.

Le Parlement s'est saisi du texte début 2014 et FAImaison a

participé à la campagne

Save the Internet pour promouvoir une définition

claire et une protection stricte de la neutralité du réseau.

Le Parlement a effectivement adopté des amendements très

positifs en session

plénière.

Le texte est actuellement au Conseil des ministres, dont les tractations sont opaques pour les citoyens tout en

restant accessibles pour certains grands intérêts privés. Il est donc probable

que le texte soit

dégradé

car de nombreux opérateurs commerciaux souhaiteraient pouvoir violer librement

la neutralité du réseau afin d'en tirer profit.

Parallèlement, plusieurs

pays

ont entrepris une démarche visant à garantir la neutralité du réseau. Les

Pays-Bas l'ont par exemple actée en 2011, et le débat à ce sujet aux États-Unis

semble prendre un tournant

positif.

Rappelons que la neutralité du réseau conditionne le plein

accès

aux droits à l'information, à la libre expression et à la libre pensée. Violer

la neutralité est une violation de ces droits.

Vie privée... Ou surveillance indiscriminée ?

La Commission a proposé début 2012 un projet de

règlement

concernant la protection des données personnelles stockées par les fournisseurs

de service en ligne.

Parmi les conséquences qu'auront ce futur règlement, figurent :

- les restrictions qui seront imposées à ces fournisseurs de service s'ils

souhaitent donner ou vendre nos données personnelles à des tiers ;

- un droit d'accès, de modification et de suppression des données stockées nous

concernant ;

- la possibilité, ou non, pour des autorités étrangères, d'accéder à des données

personnelles stockées par un fournisseur de service.

L'association de défense des droits en Europe European Digital

Rights (EDRi) a mis en ligne le site Protect My

Data pour expliciter les enjeux et donner leur

position.

L'année dernière, le Parlement a adopté une mouture du texte plutôt

positive

pour la protection des citoyens. Le Conseil des ministres l'a semble-t-il

dégradé, et des négociations sont en cours entre des représentants du Parlement,

du Conseil des ministres et de la Commission pour atteindre une version que le

Parlement pourra accepter ou rejeter dans son intégralité.

Le site de campagne Contrôle tes

données donne davantage d'informations

sur le texte et ses conséquences potentielles.

Invalidation d'une directive sur la surveillance par la Cour de justice de l'Union européenne

L'année dernière, la Cour de justice de l'Union

européenne

(CJUE) a

invalidé

une

directive

de 2006 qui imposait aux opérateurs de communications (FAI, hébergeurs, ...) de

conserver des données de connexion à caractère personnel, faisant d'eux des

acteurs de surveillance indiscriminée. La CJUE a jugé ces dispositions nettement

trop intrusives et disproportionnées.

En France, ces dispositions sont transposées par la loi relative à la lutte

contre le

terrorisme

de 2006.

Malheureusement, l'invalidation de la directive européenne par la CJUE

n'implique pas une invalidation des lois nationales associées. Ces mesures

restent donc actives en France et dans d'autres pays européens.

En Slovaquie, la Cour constitutionnelle a récemment invalidé

définitivement

une loi imposant la conservation de données de connexion. D'autres décisions

semblables sont

constatées

dans d'autres États membres. En France, La Quadrature du Net, French Data

Network et la Fédération FDN ont déposé dans le même esprit un

recours

contre la récente loi de programmation militaire.

Données des dossiers de passagers

Un projet de directive concerne la façon dont sont traitées les données de

dossiers

passagers

lors de voyages aériens. Il a été

proposé

par la Commission en 2011. Les motifs pour la conservation de ces données sont

la lutte contre le terrorisme et la grande criminalité.

Ce sujet ne concerne pas directement internet mais pose d'importants risques

pour la vie privée et le droit de se déplacer librement. En particulier, les

données concernant nos voyages pourraient se voir transférables sans

autorisation judiciaire d'un pays à un autre, ou encore être accessibles par les

autorités sans requête judiciaire.

Le texte suit depuis sa publication par la Commission un parcours

chaotique

au Parlement. En 2013, la commission parlementaire LIBE (Libertés civiles,

justice et affaires intérieures) a

suggéré

son rejet complet. Alors que le Parlement aurait probablement suivi cet avis,

les présidents des groupes politiques du Parlement ont

interrompu

le processus pour demander un ré-examen du texte par les commissions du

Parlement.

Le texte est donc à présent de retour

dans les commissions du Parlement avec l'ensenble de ses dispositions

attentatoires aux libertés.

Autour des révélations d'Edward Snowden sur la surveillance de masse

Les

révélations

d'Edward Snowden n'ont pas été ignorées par le Parlement. Des auditions ont par

exemple été organisées, comme

celle

de Ladar Levison (fondateur du service de courrier électronique

Lavabit qu'avait utilisé Edward

Snowden) aux côtés de Jacob

Appelbaum (chercheur en sécurité

parmi les principaux développeurs de Tor).

Edward Snowden lui-même a été

invité

à

témoigner

auprès du Parlement européen dans le cadre d'une

enquête

menée par ce dernier sur la surveillance de masse.

Les eurodéputés ne sont toutefois pas tous d'accord et ont fait preuve de

frilosité, notamment en

abandonnant

la perspective d'accorder l'asile politique à Edward Snowden en Europe.

Parallèlement, ils ne semblent pas tirer d'enseignements forts de cette affaire

pour affirmer les droits des citoyens dans des dossiers comme la protection des

données ou les données de dossiers de passagers.

Plus récemment, un scandale a éclaté concernant les services de renseignement

allemands, la Bundesnachrichtendienst (BND). Cette dernière a obéi à des

requêtes d'espionnage émises par la National Security Agency (NSA) américaine

visant des entreprises et responsables politiques

européens.

Ces activités, remettant en cause les souverainetés européenne et allemande,

montrent les dangers d'une croissance incontrôlée des activités de surveillance,

à l'image de ce que prévoit le projet de loi sur le

renseignement

en France. Paradoxalement, le parlement allemand mène en ce moment une enquête

sur les activités de la NSA en Allemagne, dont WikiLeaks vient de

publier les retranscriptions des

entretiens des dix derniers mois.

Enfin, EDRi a lancé des cafés vie

privée

à destination des membres du Parlement pour les sensibiliser et les aider à

sécuriser leurs communications.

Le cas du traité transatlantique de libre-échange

Le traité transatlantique de

libre-échange (abrégé TTIP ou TAFTA)

pose un problème spécifique. Négocié entre des fonctionnaires de la Commission

et les autorités américaines, son contenu n'est pas encore exactement défini et

le public est mal informé des négociations. Une crainte persistante est que son

champ d'application soit trop large et aille bien au-delà d'un simple traité de

libre-échange.

Il risque d'inclure notamment des dispositions sur :

- le droit d'auteur et la propriété intellectuelle, dans l'esprit des

dangereuses dispositions du traité ACTA rejeté par le Parlement européen ;

- la protection des données personnelles.

De succincts documents publiés par la Commission et visant à rassurer le public

mentionnent effectivement le droit d'auteur et les

brevets

ainsi que les technologies de l'information et de la

communication

(TIC). Ils sont publiés dans le cadre d'une

initiative de la

Commission censée rendre transparentes ces négociations.

Comme mentionné plus haut, ces deux sujets sont l'objet de projets législatifs

européens. La prépondérance de TTIP sur ces textes implique toutefois que ces

derniers seraient rendus caduques par TTIP, dont le processus est pourtant moins

démocratique. De plus, vu le contenu d'ACTA sur le droit d'auteur et la pression

d'entreprises américaines sur le Parlement concernant la protection des données,

il est probable que TTIP soit de nature à dégrader la protection des citoyens.

En outre, la mise en place de tribunaux d'arbitrage

internationaux

prévue permettrait à des entreprises étrangères d'attaquer des États votant des

lois protectrices pour les citoyens, à l'instar du

comportement

de Philip Morris contre les lois anti-tabac partout dans le monde.

Les défenseurs des droits sur internet sont donc dans une expectative méfiante.

EDRi a documenté le processus en

cours qui aboutira à une opinion non

contraignante du Parlement sur le sujet, et a donné sa

position.

Au Parlement européen, le groupe écologiste et les eurodéputés français issus du

Front national s'y opposent. Le groupe socialiste est divisé, et le groupe PPE

(conservateur) y est favorable.

Lors d'un débat entre eurodéputés organisé le 7 mai dernier par la Maison de

l'Europe à Nantes et

diffusé

en direct sur Euradionantes, l'élue socialiste

Isabelle

Thomas,

répondant à une question posée par un membre de FAImaison, a affirmé être

opposée au traité.

dimanche 29 mars 2015

Le gouvernement a présenté en Conseil des ministres, le 19 mars, un projet de

loi

relatif au renseignement. Il sera présenté à la commission des

Lois

le 1er avril et examiné à l'Assemblée nationale du 13 au 16 avril.

Selon ses principaux promoteurs (le Premier ministre Manuel Valls, le Ministre

de l'Intérieur Bernard Cazeneuve et le rapporteur Jean-Jacques Urvoas), ce texte

adapte les services de renseignements à l'ère du numérique tout en encadrant

mieux leurs pratiques. Il ne permettrait

pas

la surveillance de masse, et sa mise en œuvre serait principalement justifiée

par une menace terroriste devenue « protéiforme ».

FAImaison est directement concernée par ce texte, et l'association estime au

contraire qu'il légalise les intrusions arbitraires de l'exécutif et de

l'administration dans la vie privée des citoyens, pour des motifs allant bien

au-delà du terrorisme, le tout dans une opacité complète.

Des prétextes larges et flous pour autoriser l'espionnage

Le texte légalise diverses intrusions basées sur le numérique : pose de micros

dans les domiciles et les véhicules, implantation à distance de logiciels

espions dans les téléphones portables ou encore analyse en temps réel du trafic

internet.

De telles intrusions pourront viser n'importe quel citoyen sans l'aval de

l'autorité judiciaire, pour des motifs allant bien au-delà du terrorisme

(article L. 811-3). Par exemple :

- les intérêts qualifiés d'« essentiels » de la politique étrangère ;

- les intérêts économiques et scientifiques essentiels du pays ;

- la prévention de violences collectives pouvant porter gravement atteinte à la

paix publique.

D'une part ces définitions sont floues, et d'autre part le fait de décider si

une situation se rapporte à l'une d'elles est laissé à l'appréciation

arbitraire de l'exécutif.

Si des citoyens critiquent une entreprise française d'une manière dommageable

pour sa réputation (et donc pour les intérêts économiques de la France), ils

s'exposeront à des intrusions sans même avoir commis d'acte illégal. Ceci

pourrait permettre d'étouffer des affaires liées à des pratiques d'entreprises

éthiquement condamnables (conditions de travail, environnement, fraude fiscale,

...).

Autre exemple : il suffirait qu'une manifestation prévue soit estimée

(arbitrairement, toujours) « à risque » pour l'ordre public pour que ses

organisateurs et leurs proches se voient ciblés par cet espionnage.

Interception massive directement chez les FAI

Pour la prévention du terrorisme, le Premier ministre peut imposer aux

fournisseurs d'accès à internet (FAI) la mise en place d'un dispositif de

traitement automatisé de données destiné à « révéler une menace terroriste »

(article L. 851-4). Concrètement, il s'agit d'une machine scrutant et analysant

le trafic des internautes.

Fonctionnement opaque pour surveillance de masse

Le fonctionnement du dispositif sera tenu secret et agira donc dans la plus

totale opacité.

Son but sera la recherche de contenus suspects dans une masse de trafic générée

par de nombreux internautes. C'est donc un dispositif d'interception et

d'analyse massive de données personnelles.

L'exécutif et les services de renseignement contrôleront donc unilatéralement

une machine scrutant les correspondances de dizaines (centaines ? milliers ?)

de citoyens.

Cela leur donne factuellement le pouvoir d'espionner massivement la population à

la recherche d'éléments décidés par eux seuls, sans que personne n'y puisse quoi

que ce soit.

La justice remplacée par un algorithme

Le dispositif devra détecter des éléments suspects et communiquer ceux-ci à

l'exécutif, le Premier ministre pouvant alors enclencher une procédure ciblant

la personne à l'origine du trafic suspect.

Autrement dit, on demandera à un algorithme de déterminer si une personne est

suspecte et si elle mérite une scrutation plus poussée.

Est-il raisonnable d'attendre d'une machine qu'elle mène à bien ces tâches, qui

demandent en temps normal investigation, confrontation, sensibilité et

discernement de nombreuses personnes (police, juges, avocats, etc.) ?

En outre, seul un juge est censé pouvoir priver un citoyen de certains de ses

droits. Dans une contradiction ahurissante avec ce principe, c'est un

algorithme, puis l'exécutif, qui déclenchent la suppression du droit à la vie

privée.

Instauration de lois secrètes

En État de droit, un citoyen doit pouvoir savoir si ses actions sont

répréhensibles ainsi que les risques qu'il encourt, grâce à l'existence d'une

loi consultable par tous.

Comme le dispositif espion fonctionne de façon secrète, le citoyen devient

incapable de déterminer si ses actions vont le rendre suspect et mener à une

violation de sa vie privée : il y a instauration d'une forme de loi secrète par

l'exécutif. Nous sommes littéralement à l'opposé du principe

d'intelligibilité

de la loi énoncé par le Conseil constitutionnel.

De plus, on imagine aisément que ces dispositifs pourront être mis à jour. Les

critères faisant du citoyen un suspect mueront donc silencieusement avec le

temps. Rappelons enfin qu'une personne se sachant observée et vue comme un

potentiel suspect change son comportement, ceci pouvant, à grande échelle, avoir

un effet oppressant très important sur la société.

Une faille de sécurité généralisée ?

Le texte laisse présager que les dispositifs pourraient être installés à

l'intérieur du réseau des FAI. Ce serait alors une aberration sur le plan de la

sécurité informatique.

En effet, un technicien soucieux de la sécurité de ses équipements n'accepterait

jamais qu'une machine sur laquelle il n'a pas un contrôle total soit branchée à

l'intérieur du réseau qu'il gère.

Le dispositif, devant probablement être capable de communiquer en temps réel

avec les services de renseignement, accorderait donc à ces derniers une porte

dérobée à l'intérieur du

réseau du FAI et pourrait servir de point d'appui à des opérations de piratage

de ce réseau.

Peut-être plus inquiétant encore, si la sécurité du dispositif est compromise,

alors cette porte dérobée pourrait être exploitée par d'autres acteurs

(individus, États, etc.). Étrange idée, alors que la sécurité nationale semble

être un point de préoccupation de premier plan.

La CNCTR : un contre-pouvoir de façade

Le texte supprime la Commission nationale de contrôle des interceptions de

sécurité

(CNCIS)

et la remplace par une Commission nationale de contrôle des techniques de

renseignement (CNCTR), qui contrôlera les requêtes d'interception émises par le

Premier ministre et s'assurera que l'espionnage mis en place respecte la loi.

Avant la mise en place de systèmes d'espionnage visant une personne, le Premier

ministre devra émettre une demande à la CNCTR.

En réalité, la CNCTR n'aura quasiment aucun pouvoir contraignant. Elle devra

émettre son avis dans un délai de vingt-quatre heures, son silence valant

acceptation (article L. 821-3). En cas d'avis défavorable, le Premier ministre

pourra passer outre. La CNCTR pourra encore saisir le Conseil d'État, à

condition que ses membres le décident à une majorité absolue (article L. 821-6).

En cas de situation qualifiée (arbitrairement) d'« urgence absolue », le Premier

ministre pourra simplement se passer de l'avis de la CNCTR (article L. 821-5).

Que faire ?

Le viol de vie privée massif, opaque et arbitraire introduit par ce projet de

loi contredit de plein fouet certains principes fondateurs d'une société

démocratique. FAImaison ne peut donc qu'être opposée à nombre de ses

dispositions, à la fois en tant qu'association défendant les droits fondamentaux

et en tant que FAI tenant à la sécurité et à l'intégrité de ses équipements.

Ce débat doit être porté à la connaissance du plus grand nombre et les

responsables politiques doivent être sensibilisés, malgré la décision du

gouvernement de faire passer le texte en procédure

d'urgence

pour étouffer le débat démocratique.

FAImaison regroupe des

informations

sur le projet et informe localement citoyens et députés sur ses dangers.

N'hésitez pas à faire de même et solliciter un rendez-vous avec un

député

ou simplement à l'appeler ou lui envoyer un courrier électronique. Un site de

campagne est en place pour vous aider à trouver et

appeler gratuitement des députés.

La Quadrature du Net suggère également des

amendements, et le

site Next Inpact a publié une analyse point par

point.

Ces ressources vous seront utiles pour argumenter auprès de vos proches et

représentants politiques.

lundi 16 mars 2015

FAImaison relaie localement sur Nantes et ses environs

l'initiative

candidats.fr pour sensibiliser nos futurs élus départementaux au logiciel

libre. Cette démarche, proposée par

l'April consiste, au-delà de la sensibilisation aux

logiciels libres, à inviter les candidats à signer le pacte du logiciel

libre.

N'hésitez pas à relayer cette démarche et à y participer !

Grâce à ses contacts, FAImaison a déjà fait signer deux pactes du logiciel

libre, et d'autres contacts sont en cours (voir la

liste

des signataires).

Rappelons que sous des aspects qui semblent spécifiques et techniques, le

logiciel libre véhicule d'importants enjeux citoyens, économiques et

environnementaux. Par exemple :

- éviter l'obsolescence

prématurée et

donc la transformation en déchet de matériel informatique en plein état de

fonctionnement ;

- économiser par la même occasion le prix qu'aurait coûté du matériel et des

logiciels neufs ;

- permettre aux utilisateurs d'avoir confiance dans leur outil de

communication

et maîtriser leurs données personnelles ;

- garantir la transparence des collectivités via la production par celles-ci

de données sous formats libres et ouverts, ne nécessitant pas l'achat de

logiciels propriétaires pour être consultées par les citoyens (principes de

l'ouverture des données publiques ou open data) ;

- contribuer à résorber la fracture numérique.

La gestion des collèges, l'accès à la culture, l'aide à l'insertion ou encore

les transports locaux, compétences des conseils

généraux (renommés en

conseils départementaux à compter des élections), sont autant de sujets

nécessitant que les futurs élus prennent en compte les avantages apportés par

l'utilisation de logiciels et de formats libres et ouverts.

mercredi 4 mars 2015

Les 1 et 2 mars nous étions de retour à Cholet pour finir le pont réseau

jusqu'au domaine de la Guinchelière afin d'apporter une connexion à Internet

pour l'Assemblée générale de la Fédération FDN qui,

pour rappel, se déroulera du 7 au 10 mai prochains.

Cette fois, nous avions un planning peu ambitieux : finir l'établissement du

lien entre Cholet et La Guinchelière.

Finalement, les bénévoles ont fait bien plus que ça : ils ont travaillé sur les

détails administratifs restant à traiter pour ouvrir les inscriptions à

l'assemblée générale, ils ont également bien avancé sur la rédaction d'une

réponse à appel à projet en vue de trouver des financements pour les projets de

l'association et ont même fait une première étude à la Guinchelière pour voir

quel travail reste à faire pour que les membres de la Fédération puissent se

connecter un peu partout sur le domaine.

Nous ne reviendrons pas sur ces points dans la suite de cet article, nous allons

juste traiter la mise en place du dernier morceau de réseau Wifi longue distance

qui restait à établir. Après un lien réussi d'environ

5km, le

dernier lien à poser ne fait qu'un peu plus de 1km.

Pour le segment de 5km, nous avions utilisé des antennes Ubiquity NanoBridge M5.

Pour le second segment ce sont des NanoStation M5 qui sont à l'oeuvre.

Avant de nous lancer dans l'installation de la première NanoStation, nous avons

procédé à un élagage pour avoir une vue bien dégagée :

Ah et n'oublions pas de remercier le temps bien humide qui nous a permis de

réaliser un superbe embourbement dans les règles de l'art :

Pour le test, nous avons à nouveau utilisé la batterie d'une voiture, un

convertisseur 12V > 220V et une multiprise :

De loin, ça ressemble à ça :

De l'autre côté du lien de 1km, nous avons installé l'antenne sur un mât TV

existant :

Résultats des tests : les deux segments sont à 100Mbps symétriques.

Ce qui reste à faire pour assurer la connectivité pour l'assemblée générale :

- trouver un moyen d'alimentation viable pour le relais, pourquoi pas déplacer

le relais au plus proche d'une habitation ;

- ouvrir une ligne VDSL / fibre adéquate, au pire plusieurs lignes ADSL ;

- mettre en place une infrastructure réseau pour couvrir l'ensemble du domaine

en Wifi, pourquoi pas un réseau maillé.

lundi 2 mars 2015

La censure

d'internet peut

perturber l'accès à des logiciels, au savoir, à la culture et à l'information.

Elle peut être mise en place par le fournisseur d'accès à internet (FAI) pour

des raisons

économiques

ou sur injonction d'une autorité.

Pour bloquer un site, l'intermédiaire technique (le FAI) envoie des données

mensongères en réponse aux requêtes de l'internaute. C'est une atteinte à la

neutralité du réseau.

Malheureusement, un blocage déborde couramment sur des sites sans rapport avec

la cible : on appelle cela le

surblocage. Les sites bloqués

peuvent aussi souffrir d'un long

délai

administratif de déblocage après suppression du contenu litigieux.

Autant de cas où accéder à ces ressources malgré un intermédiaire peu coopératif

(ou zélé, selon le point de vue) peut être nécessaire. Heureusement, quelques

minutes suffisent souvent pour cela. Voici deux méthodes.

Méthode 1 : ignorer les mensonges de son FAI

Une méthode de censure courante, car peu coûteuse, est celle du « DNS menteur ».

Le DNS, ou serveur de noms

de domaines, est comme un annuaire auquel notre navigateur s'adresse pour

trouver un site.

Un DNS menteur est comme une fausse entrée dans les Pages jaunes : on a le bon

nom mais la mauvaise adresse. Techniquement, un serveur de noms doit fournir la

ou les adresses IP (exemple : 104.28.4.42) associées à un nom de domaine

(exemple : thepiratebay.se). S'il ment et ne fournit pas la bonne adresse IP,

impossible d'atteindre le site.

Accéder pleinement à internet ne peut donc être fait qu'en utilisant un serveur

de noms qui ne ment pas. Si celui de notre FAI - utilisé par défaut par nos

appareils - ment, il suffit d'en changer.

Commencer par noter l'adresse IP d'un serveur de noms de confiance. Nous

suggérons ceux-ci :

Entrer ces adresses aux endroits appropriés du système. Des explications

existent pour la plupart des systèmes :

Attention : des tutoriels conseillent les DNS de

Google et

OpenDNS. Le premier est discutable sur

le respect de la vie privée vu le modèle économique de Google (exploitation de

données personnelles), et le second est

menteur.

Et voilà ! Face à un blocage par DNS menteur, cette opération vous permet

d'accéder de nouveau à la ressource voulue.

Méthode 2 : utiliser Tor

Le navigateur Tor est une solution particulièrement simple à utiliser (pas de

configuration) bien qu'elle repose sur une technologie complexe.

C'est un logiciel libre et gratuit qu'il suffit de

télécharger et de

lancer. C'est une version modifiée de Firefox qui redirige toutes les connexions

à travers le réseau d'anonymisation

Tor, pour en augmenter la

confidentialité. Par la même occasion, cela contourne de nombreux

types

de blocage.

Il peut être toutefois moins confortable d'utiliser tantôt le navigateur Tor,

tantôt son navigateur habituel selon les sites visités, d'autant plus si on a

des préférences et sites favoris sauvegardés. De plus, ce navigateur impose

certaines restrictions par sécurité, comme l'absence de certains plugins tels

que Flash.

Enfin, utiliser Tor pour certaines opérations comme la banque en ligne ou la

visite d'un site non sécurisé récoltant des informations personnelles est

souvent à la fois inutile et déconseillé. L'outil ne dispense pas des

habituelles précautions à prendre en ligne : utiliser HTTPS plutôt que HTTP, ne

pas ouvrir n'importe quel document ou logiciel téléchargé.

Pour approfondir

Jusqu'à récemment, la censure d'internet était une pratique communément associée

à des régimes autoritaires voire dictatoriaux.

C'est dans ce contexte qu'ont été conçus des guides et logiciels visant à la

protection des données personnelles et au contournement de la censure.

Aujourd'hui, ils deviennent indispensables à tout un chacun, au pays des droits

de

l'Homme comme ailleurs :

lundi 16 février 2015

Les 7 et 8 février, quelques bénévoles de FAImaison se sont retrouvés à Cholet

pour préparer l'Assemblée générale de la Fédération

FDN qui se tiendra à La

Tessoualle du 7 au 10 mai

prochain et que nous organisons.

Nous pensions travailler sur plein de sujets, finalement nous avons surtout

travaillé à l'établissement d'un lien radio permettant d'amener une connexion

suffisante pour l'AG et pourquoi pas pérenniser cette installation pour les

gîtes de nos hôtes.

Pour effectuer cette connexion nous avons besoin de deux liens radio, la

topographie locale ne permettant pas de faire de lien direct. Par manque de

temps, nous n'avons établi que le lien le plus long (5.3km) entre Cholet et un

point haut proche du lieu de l'AG. Le second fera moins d'un kilomètre et ne

devrait pas poser de soucis particulier.

Le week-end commença en allant chercher une grande échelle (de 11m), que

l'association a louée pour l'occasion :

Vu la hauteur de la maison à Cholet (9m), toutes les précautions ont été prises :

Lors de la première montée, des membres ont assuré l'échelle, regardez ces

visages rêveurs <3

Pour faciliter les opérations, nous étions en communication permanente par GSM

(au sein d'une conférence téléphonique).

Pendant le processus d'alignement des antennes, nos membres n'étaient jamais

bien loin de leurs antennes, les manipulations d'orientation se sont effectuées

à tour de rôle en surveillant les outils de mesure intégrés au système

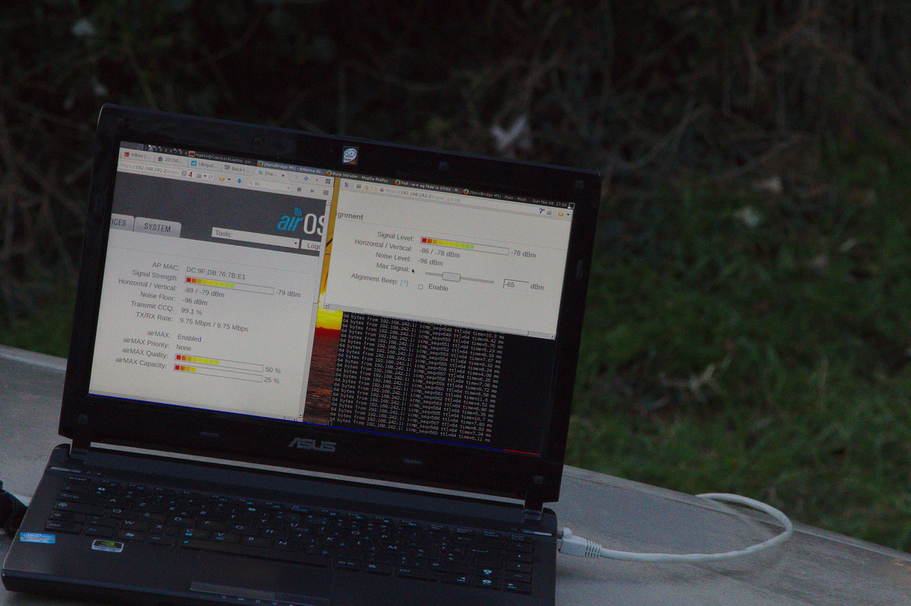

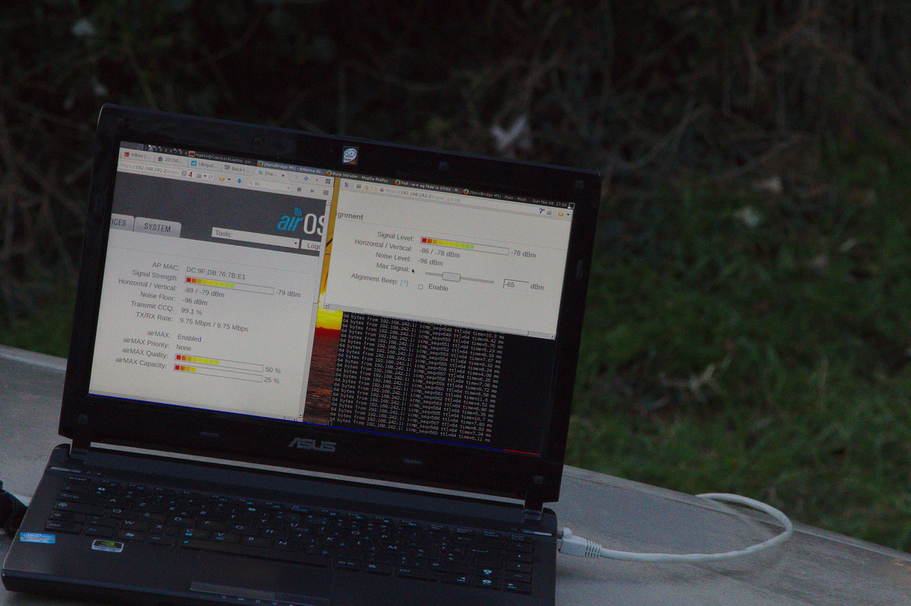

d'exploitation des antennes, AirOS :

Cholet :

La Cour :

Toujours pour faciliter l'alignement, les 2 antennes ont été paramétrées pour

utiliser une largeur de canal de 5Mhz, une possibilité offerte par AirOS. Très

vite les premiers pings passent :

À Cholet, l'antenne est branchée sur secteur. Dans le champ, nous avons utilisé

un convertisseur 12VDC / 220VAC :

Nous avons profité de l'occasion pour prendre quelques photos pour construire

des panoramas.

Panorama depuis le toit à Cholet :

Panorama depuis le champ :

Au final, nous avons établi un lien capable de faire transiter 100Mbps de trafic

en symétrique, le lien radio étant synchronisé à 300Mbps.

mercredi 11 février 2015

Deux membres de FAImaison ont été interviewés dans

l'émission Ghetto

Blaster du 6 février sur Radio Prun'

(télécharger

l'interview). L'association, ses missions et ses activités, y ont été

présentés, et le caractère antidémocratique des dernières lois et

décrets

consacrant la censure extrajudiciaire d'internet y a été expliqué.

De petites erreurs et omissions se sont toutefois glissées dans les propos des

deux interviewés : difficile d'être parfaitement exact, synthétique et percutant

en direct à la radio ! Corrections des points importants.

Tarif de l'ADSL FAImaison et procédure d'ouverture de ligne

Notre tarif est bien de 30€ par mois, auxquels il faut effectivement ajouter

entre 15€ et 20€ pour une ligne de téléphone fixe.

Une information a cependant été omise : les frais d'accès au service (FAS), à

payer une fois à la création de la ligne ADSL, sont de 84€.

En zone non dégroupée (cas de

plus en plus rare), le tarif est de 40€ par mois et les FAS de 78€.

La procédure exacte d'ouverture de ligne est quant à elle décrite sur cette

page.

Voir la foire aux questions

pour davantage de détails.

Les FAI commerciaux n'interdisent pas l'auto-hébergement

Contrairement à ce qui a été dit, les opérateurs n'ont en général pas de clauses

interdisant l'auto-hébergement, comme en témoigne ce tableau

récapitulatif.

Cela fut le cas dans le passé pour Numéricâble, mais ces restrictions ont été

levées.

Le tableau montre toutefois que nombre d'opérateurs présentent des limitations

techniques rendant plus difficile l'auto-hébergement : pas d'adresse IP fixe,

pas d'IPv6, blocage de certains types de trafic, etc. FAImaison, comme FDN, n'a

pas ces restrictions.

La desserte en zone blanche est bien une priorité de l'association

Cela a peut-être manqué de clarté, démocratiser l'accès au réseau est bien une

mission principale de l'association, ce qui inclut :

- l'apport de connectivité en zones blanches et grises (c'est-à-dire pas ou peu

desservies par le haut débit) ;

- la création et pérennisation de connexions accessibles aux personnes ayant des

ressources financières limitées.

Toutefois, les besoins d'investissements peuvent être importants et les

opportunités techniques variables. De plus, ces projets de desserte nécessitent

une phase de conception, de prévision budgettaire et de prise de contact humain

et se font donc à un terme plus long. Leur avancement peut être plus difficile à

percevoir, mais des membres travaillent dessus avec ardeur !

mardi 13 janvier 2015

Des millions de personnes ont manifesté les 10 et 11 janvier sous le slogan « Je

suis Charlie » pour affirmer leur dégoût face à l'attaque contre Charlie Hebdo,

qui fut choquante par sa violence et par la volonté obscurantiste qu'elle

véhicule.

Cette réaction populaire montre l'attachement à nos libertés fondamentales. Elle

devrait tous nous inciter à examiner plus globalement ce qui peut les menacer, y

compris dans nos propres lois.

Il nous revient à tous de dénoncer les idées et actes mettant à mal les

fondements démocratiques. Il nous incombe de promouvoir les projets consolidant

la libre expression et les droits sur lesquels elle repose, comme la vie privée

et les libertés de pensée et d'opinion.

Dans l'usage d'internet, choisir les bons

logiciels nous permet de protéger notre liberté

d'expression : Firefox avec

HTTPS Everywhere,

Tor,

Tails, Jitsi, etc. C'est un acte

concret de sauvegarde des droits fondamentaux ainsi qu'une amélioration de sa

sécurité personnelle.

Les idées liberticides ne sont pas l'apanage des terroristes. La peur aidant,

elles s'immiscent dans de nombreux esprits, y compris ceux de dirigeants

politiques qui votent

précipitamment

des dispositifs d'exception rabotant nos libertés : loi pour la sécurité

intérieure,

loi de programmation

militaire,

loi terrorisme, etc.

Il est illusoire d'espérer préserver nos droits fondamentaux tout en nous en

privant massivement. Considérer que le danger provient d'une catégorie de

personnes spécifique promeut la peur et nous inflige à tous la punition voulue

par ceux qui ont assassiné journalistes et policiers. Cela retranche chacun dans

ses positions et affaiblit le lien social.

C'est contre des idées qu'il s'agit de lutter, et non contre des personnes.

Lutter contre des idées n'est en outre pas possible si on ne peut pas les

examiner et les confronter librement.

À nous tous de prendre confiance dans la libre expression et le libre examen des

idées. Que l'élan créé par les manifestations nous incite à

renforcer

les échanges d'idées plutôt qu'à les réduire à un ensemble jugé acceptable par

telle ou telle idéologie.

À lire également :

- « Combattre le terrorisme, ce n'est pas restreindre les

libertés »,

13 janvier 2015, Ligue des droits de l'Homme

- « Le Patriot Act à la française existe, je l'ai

rencontré »,

12 janvier 2015, Iteanu Blog

- « Patriot Act à la française ? Pour nous c'est

non ! »,

11 janvier 2015, Framablog

- « Le jour d'après... Changez-vous durablement si vous voulez changer le

monde »,

11 janvier 2015, Reflets.info

- « Les lendemains du 7 janvier

2015 », 9 janvier

2015, Lorraine Data Network

- « Charlie Hebdo : non à l'instrumentalisation

sécuritaire »,

9 janvier 2015, La Quadrature du Net

lundi 1 décembre 2014

Edit :

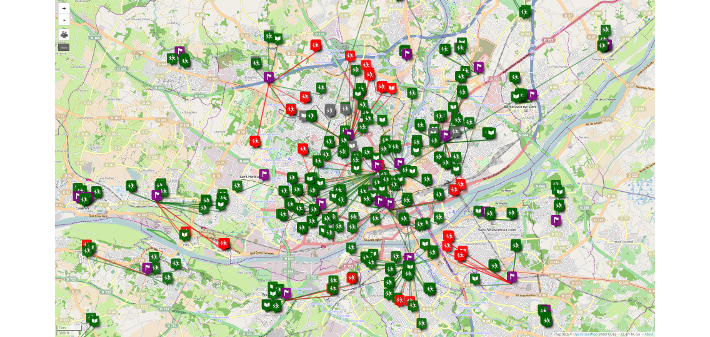

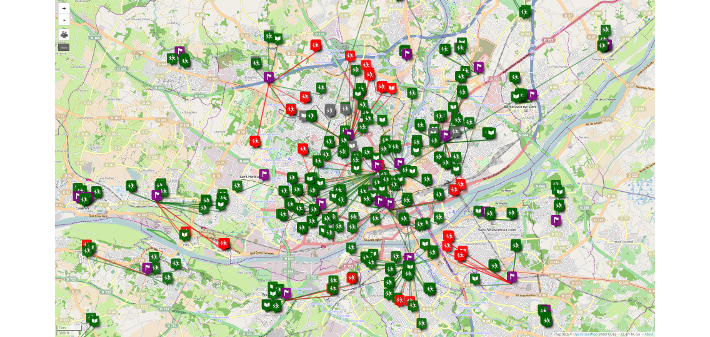

Nous avons actualisé la carte pour prendre en compte les écoles élémentaires et les écoles privées.

Le jeu de données montre maintenant qu'il y a 32 écoles dont la connectivité semble non satisfaisante (<8Mbps descendant ; 31 écoles publiques, 1 école privée) :

- Maternelles Le Baut, Bois-Raguenet, Camille Claudel, Condorcet, Françoise Dolto, du Douet, Georges Brassens, La Houssais, Jules Ferry, La Martellière, Pierre Mara, René Guy Cadou, Sainte Bernadette, Sainte Claire d'Assise

- Elémentaires Ange Guépin, Angevinière, Le Baut, Bois-Raguenet, Chêne Creux, Condorcet, Fougan-de-Mer, George Sand, Jean Moulin, La Martellière, Pierre Mara, René Guy Cadou, Salentine, Robert-Badinter, Sainte Claire d'Assise

- Primaires Françoise Dolto, Jacques Tati, Rue Noire

Contexte

FAImaison a pris connaissance de la situation des écoles Le

Baut à

Nantes Nord. Il est apparu

qu'elles sont sinistrées de l'accès à Internet haut débit. De ce constat est

naturellement venue l'idée de réaliser un état des lieux de l'accessibilité au

haut débit des écoles de l'agglomération.

Présentation des données collectées

Nous avons créé, à partir de données publiques, une visualisation des débits

théoriquement accessibles aux écoles nantaises, ainsi que leur distance au

NRA auquel elles sont raccordées.

Sont marquées en rouge sur la carte ci-dessous les écoles disposant d'un débit

maximum théorique inférieur à 8Mbps. Nous avons choisi cette limite car les

débits maximaux théoriques sont rarement atteints en pratique, ne serait-ce qu'à

cause d'une desserte locale sous-optimale. Ces écoles sont donc

potentiellement en situation de « fracture numérique » au sens du

schéma directeur territorial d'aménagement numérique de

Loire-Atlantique

(SDTAN 44) et méritent à ce titre une attention particulière, une étude et le

cas échéant une solution.

Certaines écoles expliquent que cette situation nuit à leur mission

d'enseignement. Cela engendre en effet une perte de temps pour des tâches

simples comme le renseignement de dossiers élèves ou la constitution de

documents pédagogiques. L'accès à des ressources en ligne, et en particulier au

contenu multimédia, à des fins pédagogiques, est quant à lui considéré comme

quasiment impossible. L'impact de cette situation sur la qualité de

l'enseignement est donc indéniable.

C'est le cas des écoles Le

Baut :

le débit maximum théorique est de 4 Mbps, alors que celui constaté sur place

est inférieur à 0,5 Mbps, ce à quoi s'ajoutent des pertes de connexion

régulières du modem ADSL.

Cliquez pour ouvrir la carte

Légende

écoles publiques disposant, à priori, d'une connexion à Internet satisfaisante

écoles publiques disposant, à priori, d'une connexion à Internet satisfaisante

écoles publiques disposant, à priori, d'une connectivité inadaptée

écoles publiques disposant, à priori, d'une connectivité inadaptée

écoles publiques pour lesquelles nous n'avons pu déterminer la connectivité

écoles publiques pour lesquelles nous n'avons pu déterminer la connectivité

écoles privées disposant, à priori, d'une connexion à Internet satisfaisante

écoles privées disposant, à priori, d'une connexion à Internet satisfaisante

écoles privées disposant, à priori, d'une connectivité inadaptée

écoles privées disposant, à priori, d'une connectivité inadaptée

écoles privées pour lesquelles nous n'avons pu déterminer la connectivité

écoles privées pour lesquelles nous n'avons pu déterminer la connectivité

les NRA

les NRA

Analyse

Cette visualisation nous apporte les informations suivantes :

- toutes les écoles dont nous avons pu récolter les informations sont

éligibles à l'ADSL ;

- 51% des écoles disposent d'un débit théorique supérieur ou égal à 15Mbps ;

- 14 écoles ne peuvent disposer de plus de 8 Mbps maximum théoriques, soit 9%

des écoles de l'agglomération ;

- le test d'éligibilité n'a retourné aucune information pour une douzaine

d'écoles : leur accès au haut débit est à étudier au cas par cas.

Les 14 écoles semblant être les moins bien équipées sont :

Les débits indiqués sont respectivement les débits maximums théoriques descendant

et montant en ADSL. Ces données indiquent uniquement les débits auxquels les

écoles peuvent prétendre (si l'installation était exempte de défaut, en

particulier en ce qui concerne les lignes de cuivre téléphoniques qui peuvent

être vieillissantes) et en aucun cas le débit réel.

On note en outre que le NRA auquel sont reliées les lignes téléphoniques ne

semble pas toujours le plus optimal ; à Saint-Sébastien par exemple, les 3

écoles sont raccordées au NRA de Haute-Goulaine, alors qu'un NRA est présent

dans le centre de Saint-Sébastien.

En conclusion, il existe quelques zones grises en pleine ville. Il est donc

nécessaire de rechercher les solutions possibles pour ces écoles. Par extension,

ces solutions pourraient être applicables pour les autres habitants des

quartiers concernés.

Sources et méthode de collecte des données

Nous avions besoin dans un premier temps de la liste des écoles publiques avec

leurs numéros de téléphone.

La métropole fournit justement ces informations en

opendata.

Le fichier fourni contient 150 écoles, dans un format à choisir par

l'utilisateur, certains comme JSON, XML et CSV étant particulièrement pertinents

pour un traitement automatisé.

Cette collecte aisée des écoles et de leurs numéros de téléphone devait être

suivie de tests d'éligibilité à l'ADSL. Comme il est fastidieux de réaliser 150

tests manuellement, nous les avons automatisés. Il n'existe malheureusement pas

de réelle plateforme opendata pour cela, mais des tests en ligne sur divers

sites Web, y compris ceux de fournisseurs d'accès à internet, permettent de

récupérer les informations nécessaires.

Nous avons dû développer un outil spécifique envoyant une requête pour chacun

des numéros de téléphone et extrayant les informations requises des réponses

obtenues dans des pages HTML.

Bien entendu, il serait nettement plus pratique que la base de données qui

permet aux opérateurs de déterminer l'éligibilité d'une ligne fixe soit

intégralement et publiquement accessible en opendata.

Conclusion et prochaines étapes

Il existe de fortes disparités entre les écoles. À cela s'ajoutent des conditions

pratiques parfois très éloignées des résultats théoriques. Toutefois, il est

probable que certaines écoles soient d'ores et déjà en mesure d'accéder à des

offres de meilleure qualité mais qu'elles n'ont pas la latitude nécessaire pour

effectuer un tel changement.

FAImaison souhaite donc d'une part que le cas de chaque école puisse être étudié

indépendamment selon les caractéristiques techniques impliquées par sa situation

géographique. Le cas échéant, l'association souhaite que les écoles puissent

changer d'opérateur s'il s'avère qu'il en existe un qui leur permette d'accéder

à Internet dans des conditions décentes.

D'autre part, FAImaison est volontaire pour étudier les solutions qu'elle peut

apporter elle-même, notamment via l'utilisation de liens sans fil. L'association

est ouverte à des collaborations avec les écoles et les collectivités dans le

but d'améliorer les situations constatées.

lundi 13 octobre 2014

Jean-Marc Manach a donné une

conférence le jeudi 9

octobre 2014 au Conseil général de Loire-Atlantique, au titre tiré de son livre

du même

nom. Elle

était organisée par le Conseil de développement de

Loire-Atlantique.

Retrouvez :

Son intervention a démonté des préjugés courants à propos d'internet. Il a par

exemple rappelé qu'internet n'est pas une invention de l'armée américaine mais

qu'il doit son existence à des chercheurs américains baignant dans la

contre-culture des années 1970. Il a plus généralement contredit les peurs

habituelles prétendant qu'internet augmente les dangers issus du terrorisme ou

de la pédopornographie.

Il a par ailleurs expliqué que l'anonymat sur internet est en général illusoire,

comme cela a été montré par les révélations d'Edward Snowden sur l'espionnage

de masse de la

NSA,

bien qu'il existe des pratiques pour se protéger

et réduire ses traces.

Il a relativisé le constat selon lequel les adolescents s'exhiberaient de façon

croissante, en citant l'exemple du couple libertin Jacquie et

Michel dont le site remonte

aux années 1990, montrant que ceci n'est ni nouveau ni spécifiquement

adolescent.

Critiquant une paranoïa rampante, Jean-Marc a expliqué la tendance à déporter

ses vies sociale, privée et sexuelle vers internet par le délitement des

relations dans le monde physique. Ce glissement est accompagné d'une utilisation

inadéquate des outils en ligne, un « mur » Facebook étant souvent à tort

considéré comme privé. Il a donné des exemples montrant que ce sont souvent

l'erreur humaine ou l'action délibérément malveillante qui amènent de fâcheuses

conséquences pour les individus, sans qu'internet rentre nécessairement dans

l'équation : mouchardage de propos lus sur le mur d'un « ami », exploitation

malveillante de données personnelles d'employés par les dirigeants d'une

entreprise ou d'une administration, etc.

En association avec ce manque de discernement du public, il a rappelé que les

masses de données personnelles attirent à la fois les entreprises pour leur

profitabilité économique et les gouvernements pour certaines politiques

sécuritaires.

En lien avec ces problèmes, il a décrit la dérive subie par la notion de droit à

l'oubli : alors qu'elle a été introduite en France pour protéger les citoyens du

fichage étatique de leurs données privées à travers la loi Informatique et

libertés de

1978, elle a progressivement été détournée vers un outil permettant de

censurer de l'information publique, comme en témoigne son intérprétation par la

Cours de justice de l'Union européenne qui fait d'entreprises privées des

censeurs des données

publiques.

Il a plus généralement fait remarquer la présence récurrente de projets de loi

aberrants à l'Assemblée nationale, proposés par les majorités successives,

citant comme exemple récent le projet de loi

« terrorisme » qui

veut une nouvelle fois imposer le blocage de sites web en ignorant les avis

d'experts, de députés et de commissions spécialisées qui en pointent tous la

contre-productivité.

Il a fustigé un comportement colonialiste et paternaliste de la part de trop de

responsables politiques qui ignorent les réalités d'internet tout en voulant

« civiliser » ce qu'ils considèrent comme une « zone de non-droit ».

Jean-Marc a relativisé la paranoïa entourant les activités des services de

renseignements occidentaux et en particulier leur capacité à examiner

l'intégralité des contenus circulant sur les réseaux : il a établi un parallèle

avec la paranoïa de certains représentants politiques vis-à-vis de menaces

prétendument créées par internet, qui mène à des décisions anti-démocratiques.

Il a rappelé que même la NSA a besoin de la collaboration d'entreprises privées.

Il a enfin précisé qu'il fallait généraliser le chiffrement par défaut pour

toutes les communications personnelles afin de protéger concrètement des droits

qui devraient être garantis pour l'ensemble des citoyens.

écoles publiques disposant, à priori, d'une connexion à Internet satisfaisante

écoles publiques disposant, à priori, d'une connexion à Internet satisfaisante écoles publiques disposant, à priori, d'une connectivité inadaptée

écoles publiques disposant, à priori, d'une connectivité inadaptée écoles publiques pour lesquelles nous n'avons pu déterminer la connectivité

écoles publiques pour lesquelles nous n'avons pu déterminer la connectivité écoles privées disposant, à priori, d'une connexion à Internet satisfaisante

écoles privées disposant, à priori, d'une connexion à Internet satisfaisante écoles privées disposant, à priori, d'une connectivité inadaptée

écoles privées disposant, à priori, d'une connectivité inadaptée écoles privées pour lesquelles nous n'avons pu déterminer la connectivité

écoles privées pour lesquelles nous n'avons pu déterminer la connectivité les NRA

les NRA